De grote herijking: Cloud Repatriatie, Egress-economie en Hybride Architecturen voor 2026

Jarenlang werd “Cloud First” behandeld als een natuurwet. Migreren. Standaardiseren. Snel bewegen. De hyperscaler regelt de rest.

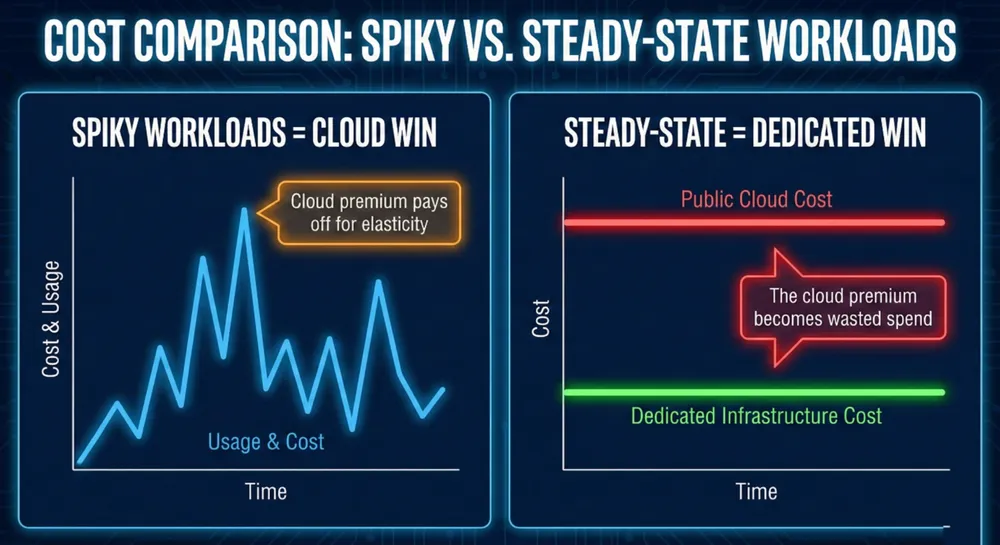

Dat werkte. Zeker bij onvoorspelbare vraag, kleine teams en hoge druk op time-to-market. Maar zodra organisaties volwassen worden, verandert de rekensom. Niet elke workload verdient het om voor altijd elasticiteit te huren.

Daarom verschuift de strategie. Van “Cloud First” naar “Workload Appropriate”. Een veelgenoemde indicatie: een CIO-enquête van Barclays, publiek aangehaald door DataBank, laat zien dat 86 procent van de enterprise CIO’s van plan is om een deel van hun workloads terug te brengen naar private infrastructuur of on-prem.

Dit is geen anti-cloudbeweging. Dit is volwassen worden.

TL;DR

- Cloud repatriatie wordt normaal. Geen uitzondering.

- De grootste kostenverrassing zit zelden in compute. Wel in dataverkeer en netwerkcomponenten zoals NAT Gateways.

- Het verborgen belastingeffect: je betaalt voor Data Transfer Out én voor per-GB NAT-verwerking, afhankelijk van het pad.

- De meest pragmatische architectuur voor 2026 is Hybrid Edge. Cloud waar het waarde toevoegt. Dedicated waar bandbreedte en voorspelbaarheid de doorslag geven.

1) Waarom “Cloud First” barst: het steady-state probleem

Cloud is geprijsd als een verzekering. Je betaalt premie voor flexibiliteit. Direct schalen. Managed services. Wereldwijde dekking. Dat is logisch bij piekbelasting of onzeker gebruik.

Maar veel workloads zijn geen piekbelasting. Ze zijn steady-state:

- Kern-databases

- Altijd-aan API’s

- Continue streaming

- Grote downloads

- AI-inference met voorspelbaar verkeer

Bij dit soort workloads betaal je 24/7 premie voor elasticiteit die je niet gebruikt.

De echte vraag is dus niet:

Moeten we in de cloud zitten?

De echte vraag is:

Welke workloads verdienen de cloud-premie?

2) Het onderschatte kostenblok: egress en netwerkpaden

Elke cloudfactuur bestaat grofweg uit drie meters:

- Compute

- Storage

- Dataverkeer

Compute kan vaak worden geoptimaliseerd met reserveringen, rightsizing, autoscaling en platformoptimalisatie. Dataverkeer is lastiger. Omdat het direct verbonden is met hoe jouw applicatie waarde levert.

De “Hotel California”-dynamiek (in gewone taal)

Cloud-ingress is meestal gratis. Cloud-egress niet. Zo bevat AWS in veel gevallen een “Data Transfer Out”-tegoed van 100 GB per maand, met uitzonderingen. Daarna wordt uitgaand verkeer getrapt geprijsd en verschillen de tarieven per regio en per service.

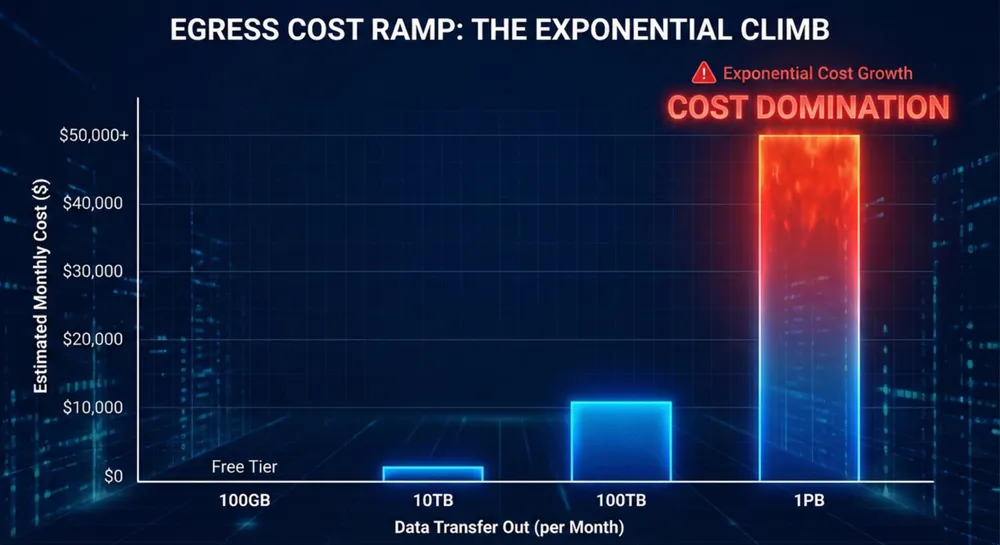

Egress-berekeningen waar je niet op wordt afgerekend

Onderstaande berekeningen zijn illustratief. Geen offerte. Geen contractprijs.

Aannames (expliciet benoemd)

- Er wordt gerekend met decimale eenheden: 1 TB ≈ 1.000 GB, dus geen TiB.

- Er wordt uitgegaan van indicatieve lijstprijzen. Werkelijke prijzen hangen af van regio, servicepad, internet versus CDN versus private connectiviteit, kortingen en contractafspraken.

Hoe 100 TB per maand eruit kan zien (indicatieve lijstprijzen)

Op basis van een veelgeciteerd tier-model, puur als voorbeeld:

- 10.000 GB × 0,09 dollar per GB = 900

- 40.000 GB × 0,085 dollar per GB = 3.400

- 50.000 GB × 0,07 dollar per GB = 3.500

Totaal ≈ 7.800 dollar per maand

Dit is exclusief CDN’s, delivery services, regionale verschillen of kortingsprogramma’s.

Hoe 1 PB per maand eruit kan zien (indicatieve lijstprijzen)

Zelfde voorbeeldmodel:

- Eerste 10.000 GB: 900

- Volgende 40.000 GB: 3.400

- Volgende 100.000 GB: 7.000

- Overige 850.000 GB × 0,05 dollar per GB: 42.500

Totaal ≈ 53.800 dollar per maand

Op dit punt domineert egress de factuur. Zelfs als compute volledig is geoptimaliseerd.

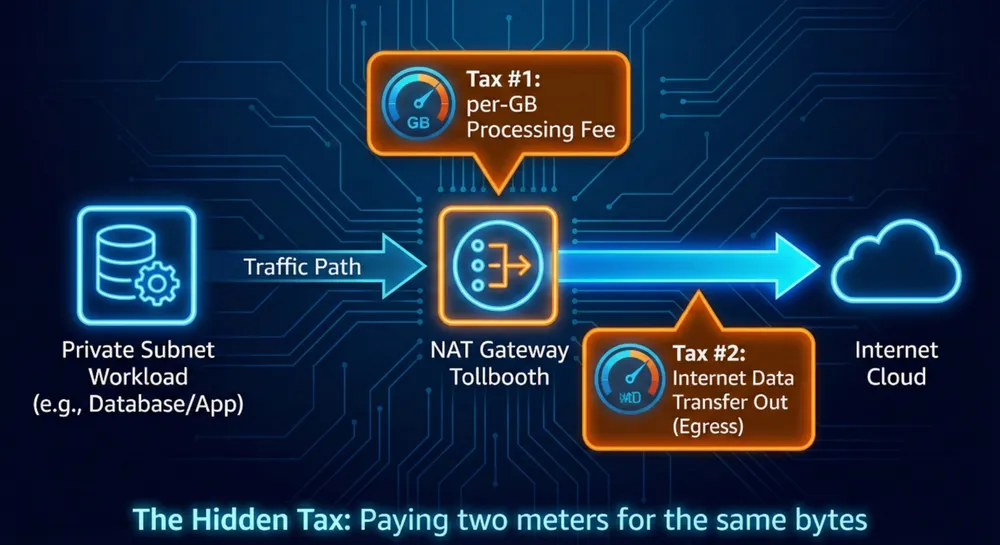

3) De verborgen vermenigvuldiger: NAT Gateways als per-GB tolpoort

In gangbare VPC-ontwerpen draaien workloads in private subnets. Om het internet te bereiken, zoals voor updates, package pulls of third-party API’s, lopen ze vaak via een NAT Gateway.

Een belangrijk detail: een NAT Gateway wordt doorgaans geprijsd met:

- een uurtarief

- een per-GB verwerkingstarief

Dat per-GB verwerkingstarief kan bij schaal aanzienlijk zijn.

Het dubbele meter-patroon, met nuance

Als je uitgaand verkeer loopt via:

private subnet → NAT Gateway → bestemming

Dan betaal je voor NAT-verwerking op die bytes.

Afhankelijk van waar het verkeer naartoe gaat en hoe het het cloudnetwerk verlaat, kun je daarnaast ook andere datatransferkosten betalen:

- Gaat het naar het publieke internet, dan kun je zowel internet Data Transfer Out als NAT-verwerking betalen.

- Gaat het naar bepaalde cloudservices via publieke endpoints, dan betaal je mogelijk niet dezelfde internet-egress, maar wel NAT-verwerking en eventueel andere transferregels afhankelijk van het pad.

Dit is het “verborgen belasting”-effect dat veel teams pas zien wanneer de factuur binnenkomt: bytes door NAT zijn gemeten bytes.

4) Een praktische beslismatrix voor repatriatie

Repatriatie moet geen ideologisch besluit zijn. Het is portfoliomanagement.

Sterke kandidaten om te repatriëren of naar dedicated te verplaatsen

- Voorspelbare baseline, consistent hoge benutting, 24/7

- Hoge outbound traffic, zoals bandbreedte-intensieve delivery, downloads of media

- Datagravity, grote persistente datasets die verplaatsing duur maken

- Strikte controle-eisen, zoals auditability, tenant-isolatie en bekende fysieke locatie

- Hoge performance density, langdurige CPU of I/O-belasting zonder multi-tenant variatie

Beter voorlopig in de publieke cloud laten

- Piek- of event-gedreven workloads

- Kortlopende jobs zoals batch, CI/CD of ephemeral omgevingen

- Managed services die je niet zelf wilt herbouwen, wanneer ze hun prijs echt waard zijn

- Wereldwijde producten die snel meerdere regio’s nodig hebben

Het doel is niet om de cloud te verlaten.

Het doel is om te stoppen met het betalen van de cloud-premie waar je de voordelen niet benut.

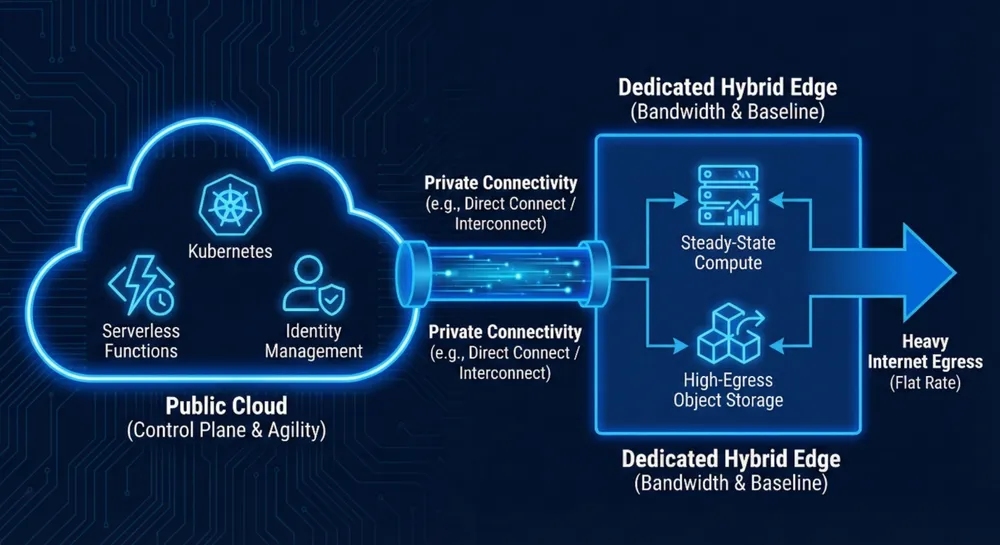

5) Hybrid Edge: cloud-agility behouden, bandbreedte-economie corrigeren

Het meest effectieve patroon voor 2026 is een hybride ontwerp waarbij:

- de cloud de control plane en innovatielaag blijft

- dedicated infrastructuur de economische laag wordt voor steady-state en bandbreedte-intensieve componenten

Hybrid Edge betekent: hybride cloud waarbij een dedicated laag bewust wordt ingezet voor de zware bytes en baseline workloads.

Patroon A: De Egress Gateway

Concept:

- Applicatielogica blijft in de cloud, zoals Kubernetes, PaaS of serverless

- Zware outbound delivery verhuist naar een dedicated omgeving met hoge transitcapaciteit

- Cloud en dedicated worden verbonden via private connectiviteit zoals Direct Connect

Waarom dit kan werken:

- Direct Connect heeft eigen prijscomponenten, zoals poorturen en datatransfer. Die tarieven zijn publiek beschikbaar.

- De besparing komt vaak voort uit een andere kostenstructuur: als je dedicated provider een vlakker bandbreedtemodel biedt met gebundelde transit en hoge poortsnelheden, verminder je de steile kostenopbouw van internet Data Transfer Out lijstprijzen.

Belangrijke realiteitscheck:

- Direct Connect levert verkeer tot aan de Direct Connect-locatie. Het wordt niet automatisch gratis internet.

- Providers blijven DTO rekenen over private connectiviteit, afhankelijk van regio en locatie. Het punt is niet “gratis”, maar “ander pad, andere rate card, ander downstream bandbreedtemodel”.

Patroon B: Object Storage Offload

Concept:

- Compute en orkestratie blijven in de cloud

- Grote assets zoals video’s, exports, back-ups en modelartefacten worden geserveerd vanuit object storage op dedicated infrastructuur, bijvoorbeeld S3-compatibele opslag zoals MinIO of Ceph

- De applicatie genereert signed URLs naar die dedicated object store

Waarom dit werkt:

-

Je verwijdert cloud-egress voor de zwaarste payloads en de cloud blijft doen waar hij sterk in is: orkestratie, identity, automatisering en managed control planes

Patroon C: Baseline op dedicated, burst naar cloud

Concept:

- Baseline workloads draaien op dedicated infrastructuur tegen voorspelbare kosten

- Extra capaciteit schaalt uit naar de cloud wanneer nodig

Zo vermijd je de klassieke fout: 24/7 betalen voor elasticiteitsverzekering.

6) Regulering en soevereiniteit: controle schuift omhoog in de stack

Economie is de luidste drijfveer. Governance is de stille versneller.

DORA maakt weerbaarheid en third-party toezicht niet onderhandelbaar

DORA is van toepassing sinds 17 januari 2025. Het is geen verplichting om van de cloud af te gaan, maar het dwingt financiële instellingen om operationele weerbaarheid en third-party risico serieus te nemen.

EU-regelgevers hebben grote techbedrijven aangewezen als kritieke third-party providers onder DORA, waaronder AWS, Google Cloud en Microsoft, zoals publiek gerapporteerd eind 2025.

In de praktijk betekent dit dat je infrastructuurstrategie geloofwaardige antwoorden moet geven op:

- exitplanning

- afhankelijkheidsconcentratie

- incidentbestendigheid

- aantoonbare operationele controle

Jurisdictierisico is geen paranoia, maar juridische structuur

Het Amerikaanse CLOUD Act-kader kan bepaalde aanbieders verplichten om data te overhandigen die onder hun “possession, custody, or control” valt, zelfs als die data buiten de VS is opgeslagen, afhankelijk van de situatie.

Voor EU-organisaties is dit geen krantenkop, maar een governance-input. Eigendom, juridische jurisdictie en operationeel model doen ertoe wanneer je ontwerpt voor soevereiniteit.

(Dit is geen juridisch advies. Raadpleeg altijd je eigen counsel.)

7) Compliance is niet “meer compliant op bare metal”, maar “meer controleerbaar”

Het is verleidelijk om te stellen dat dedicated infrastructuur automatisch meer compliant is. Dat klopt niet.

Voorbeeld: HIPAA. Richtlijnen van de Amerikaanse HHS maken duidelijk dat bij gebruik van een cloudprovider de juiste contractuele en operationele waarborgen nodig zijn, waaronder een BAA waar vereist. De organisatie blijft zelf verantwoordelijk voor compliance.

De eerlijke claim is:

- dedicated omgevingen kunnen bepaalde controles eenvoudiger aantoonbaar maken, zoals isolatie, toegangsgrenzen en bekende locatie

- maar compliance blijft afhankelijk van contracten, processen en waarborgen

Die eerlijkheid vergroot vertrouwen.

8) Een 30-dagen actieplan voor IT-leiders

Wil je een echte workload-appropriate strategie en geen migratie op gevoel? Doe dit:

1) Breek je cloudfactuur op in drie meters

- compute, storage, dataverkeer

- Identificeer welke meter het snelst meegroeit met gebruik

2) Bepaal je “Egress Cliff”

- Identificeer het punt waarop outbound kosten materieel worden, vaak 20 procent of meer van de totale factuur bij data-intensieve applicaties

- Modelleer scenario’s van 50 TB, 100 TB, 250 TB en 1 PB op basis van de gepubliceerde tiers in jouw regio en eventuele kortingsprogramma’s waarvoor je in aanmerking komt

3) Analyseer je NAT Gateway-blootstelling

- Breng in kaart waar private subnets zware datastromen via NAT routeren

- Bereken de kosten volgens het prijsmodel van je provider, inclusief uurtarief en per-GB verwerking

4) Kies één workload voor een Hybrid Edge-pilot

Kies de workload met de duidelijkste “heavy bytes”-grens:

- downloads

- exports

- media delivery

- backups / artefacten

5) Ontwerp voor omkeerbaarheid

Kun je niet terug of wisselen, dan bouw je geen slimme hybride architectuur. Dan creëer je simpelweg een nieuwe lock-in.

Waar Worldstream past binnen Hybrid Edge (zonder marketingtaal)

Hybrid Edge werkt alleen als de dedicated laag:

- voorspelbaar, single-tenant en automatiseerbaar is

- goed verbonden is met lage latency en private cross-connect opties

- hoge outbound traffic economisch kan verwerken

Worldstream levert dedicated infrastructuur in Nederland als steady-state en bandbreedte-laag, geïntegreerd met je cloudomgeving via private connectiviteit en moderne tooling. Zo behoud je cloud-agility, terwijl je controle krijgt over de meters die op schaal pijn doen.

(En expliciet: besparing hangt af van jouw verkeerspatroon, regio-prijzen en connectiviteitsontwerp. Het doel is om het eerlijk te modelleren voordat je iets verplaatst.)

Afsluiting: het tijdperk van “Cloud Smart”

Het cloudtijdperk eindigt niet. De dogma’s wel.

In 2026 is de winnende strategie niet “alles in de cloud” of “geen cloud”. Het is cloud waar het zijn premie verdient, en dedicated waar voorspelbaarheid, bandbreedte en controle zwaarder wegen.

De winnaars zijn niet de organisaties die de meeste infrastructuur huren. Het zijn de organisaties die weten wat ze moeten huren, wat ze beter kunnen leasen of bezitten, en hoe ze het slim met elkaar verbinden.

Veelgestelde vragen (FAQ)

Cloud repatriatie is het selectief verplaatsen van workloads uit een publieke cloudomgeving, zoals AWS, Azure of Google Cloud, terug naar infrastructuur die je zelf beheert of dedicated afneemt. Denk aan dedicated servers, private cloud of on-premises omgevingen. Het gaat vrijwel nooit om een volledige exit uit de cloud. Het is meestal een gerichte beslissing per workload. De aanleiding is vaak een combinatie van steady-state kosten, voorspelbare performance-eisen en behoefte aan meer operationele controle.

Repatriatie is geen correctie van een fout. Het is een optimalisatiestap in een volwassen infrastructuurstrategie.