VPS, hosting gestionado o servidor dedicado: qué está eligiendo en realidad en 2026

Han sido unas semanas duras para la infraestructura de hosting. Un pre-authentication authentication bypass en cPanel y WHM, una Linux kernel privilege escalation que cabe en un script de 732 bytes y afecta a grandes distribuciones basadas en kernels publicados desde 2017, y una agencia estadounidense de ciberseguridad que añadió ambas vulnerabilidades a su lista de vulnerabilidades conocidas y explotadas activamente en cuestión de días. CISA fijó una fecha límite del 3 de mayo para la vulnerabilidad de cPanel y una fecha límite del 15 de mayo para la vulnerabilidad del Linux kernel. Más de 40.000 servidores probablemente ya estaban comprometidos en la oleada de explotación de cPanel cuando la cobertura más amplia empezó a tomar impulso.

Después de aquel simulacro de incendio, muchos operators tenían la misma pregunta sobre la mesa: ¿quién tenía que aplicar el patch?

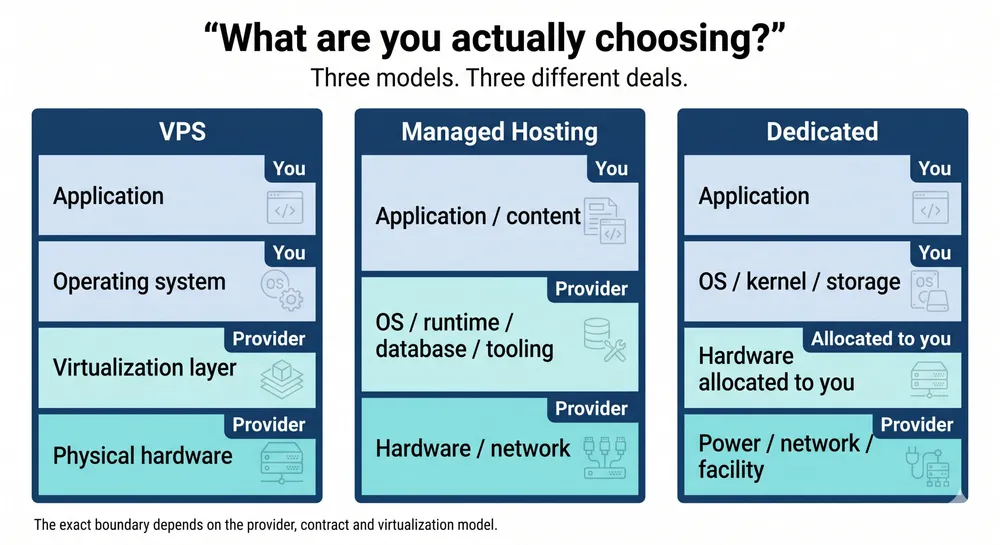

La respuesta depende del modelo de hosting que compraste. Y las fronteras entre esos modelos son más difusas de lo que sugiere el marketing de una página comparativa. Un VPS no es un dedicated server pequeño. Managed hosting no es un managed VPS. Dedicated no significa simplemente “más potencia”. Cada modelo es un acuerdo distinto sobre quién controla qué parte del stack, y los eventos del último mes fueron una prueba clara de lo que ese acuerdo significa en la práctica.

Este es un mapa claro de los tres modelos, de dónde se difuminan las fronteras y de cómo elegir el modelo que encaja con el trabajo que realmente quieres hacer.

Tres categorías, tres acuerdos distintos

Desde fuera, los tres modelos parecen iguales: inicias sesión, ves un Linux prompt y ejecutas tu aplicación. Por debajo, el acuerdo que has firmado es muy diferente.

Con un VPS, alquilas una parte de una máquina física. El host físico y la capa de virtualización pertenecen al provider. Tú controlas el guest operating system y todo lo que está por encima. El límite exacto del kernel depende del modelo de virtualización, y eso importa cuando aparecen vulnerabilidades a nivel de kernel.

Con managed hosting, alquilas un resultado. El provider opera el operating system, el runtime, a menudo la base de datos y la mayor parte de las herramientas que lo rodean. Tú aportas la aplicación y el contenido. El control panel, cPanel, Plesk, DirectAdmin o uno propio, es la superficie visible. Pero el producto real es el equipo de operations que hay detrás.

Con un dedicated server, alquilas el hardware en sí. El operating system, el kernel, el storage layout y, a menudo, partes de la configuración de boot y remote management están bajo tu control. El límite exacto depende del provider y del contrato. El provider entrega energía, red, seguridad física y la capa managed acordada. El resto depende de ti, salvo que contrates además un managed dedicated tier.

Ninguno de estos modelos es mejor en abstracto. Son acuerdos distintos para trabajos distintos. El error que comete mucha gente no es elegir el modelo equivocado. Es tratar el modelo elegido como si fuera uno de los otros modelos.

VPS: un servidor que controlas sobre hardware que compartes

Un VPS te da una máquina Linux a la que puedes acceder por SSH, costes mensuales previsibles, provisioning rápido y un operating system real para ejecutar workloads reales. Para la mayoría de sitios web en producción, herramientas internas, entornos de staging, APIs con menos tráfico y pequeños equipos SaaS, es la respuesta correcta, no un compromiso.

Lo que obtienes con un VPS:

- Root en tu propio operating system, con la libertad de instalar lo que necesites.

- Costes mensuales previsibles y en gran parte fijos.

- Provisioning en minutos en lugar de días, más la posibilidad de añadir o redimensionar instances cuando cambia la carga.

- Una línea clara de responsabilidad por encima de la capa de virtualización: todo lo que instalas, lo operas tú.

Lo que compartes con otros tenants:

- El host físico y la capa de virtualización. Cuando aparece una vulnerabilidad de host-level, el provider parchea el host. Dentro del guest, sigues parcheando tu propio operating system.

- Recursos físicos durante los picos. La mayoría de plataformas VPS gestionan esto bien, pero un noisy neighbor todavía puede aparecer como variabilidad en I/O latency o CPU steal time durante un pico de tráfico.

- El blast radius de un host compromise. Si el hypervisor o la capa de host se ven comprometidos, todos los tenants en ese host pueden entrar en scope.

Eso no es un argumento contra VPS. Es el trade-off que aceptaste: menor coste y menos responsabilidad sobre hardware, a cambio de una capa del stack que no controlas tú. El punto es saber qué trade-off has elegido, para operar la máquina en consecuencia.

En un VPS, tu responsabilidad de patching empieza dentro del guest operating system. Aplicas security updates, haces reboot cuando tu guest kernel lo necesita y vigilas la status page del provider para host-level maintenance que no puedes evitar. La Linux kernel-CVE que apareció a principios de mayo es el ejemplo más claro: cada VPS guest necesitaba atención dentro del operating system, mientras los providers también tenían que ocuparse de las capas de host y virtualización cuando aplicaba. El operator y el provider estaban juntos en el patch path.

Managed hosting: otra persona opera la infraestructura, tú operas tu aplicación

Managed hosting es el modelo en el que el provider opera el servidor para que tú no tengas que hacerlo. En su forma clásica, con cPanel o Plesk control panel, servidor de correo compartido y one-click WordPress installer, este modelo absorbió a toda una generación de pequeñas empresas, agencias e indie developers que no querían ser sysadmins. Esa sigue siendo su promesa central: tú subes el sitio, el provider lo mantiene funcionando.

Lo que “managed” cubre exactamente varía por provider. Una checklist útil al evaluar uno:

- Operating system patching: ¿quién aplica los patches, con qué calendario y con qué rapidez cuando una CVE se añade a una lista de vulnerabilidades conocidas y explotadas activamente?

- Control-panel patching: ¿qué versiones se siguen, y cómo se gestiona un zero-day antes de que haya un upstream patch disponible?

- Backups: ¿con qué frecuencia se hacen, dónde se almacenan, cómo se inicia un restore y cómo se prueban los restores?

- Monitoring e incident response: ¿quién monitoriza qué, y cuál es el response time real ante un incidente confirmado?

- Límite de soporte: ¿dónde termina “managed” y dónde empieza “tu aplicación”?

La lectura honesta del managed hosting es que el valor está en el equipo de operations, no en el control panel. Dos providers pueden entregar el mismo software y operar productos completamente distintos encima. Uno tiene un SOC, un incident playbook documentado y un track record de parchear CVEs críticas el mismo día en que un exploit funcional se hace público. Otro tiene un helpdesk y un forum. Ambos venderán “managed hosting”. El trabajo de evaluación consiste en descubrir cuál de los dos estás comprando.

Lo que managed hosting hace muy bien, cuando eliges un operator serio: te quita de encima la carga administrativa diaria, te da un único punto de contacto cuando algo se rompe y convierte server operations en un coste mensual previsible en lugar de un sumidero de tiempo imprevisible. Eso es un producto real, y para muchos compradores es el producto correcto.

Donde se vuelve incómodo es cuando el límite no está claro. “Managed” no significa “aislado”. Si aparece una vulnerabilidad crítica de authentication bypass en el propio control panel, todos los servidores que ejecutan ese panel están expuestos hasta que el provider aplique el patch. El cliente no elige la patch window. Eso forma parte del acuerdo. La forma de convivir con ello es elegir un provider cuya patch cadence y hábitos de disclosure puedas auditar, no fingir que esa dependencia no existe.

Dedicated: una máquina donde tienes control mucho más profundo en el stack

Un dedicated server es el acuerdo más simple de los tres de explicar, y el más exigente de operar. El hardware está asignado a ti. No hay tenant al otro lado del hypervisor, porque no hay hypervisor salvo que tú pongas uno. No hay entorno guest compartido, no hay recursos físicos compartidos, no hay scheduling overhead de una capa de virtualización.

Eso significa que tienes control, o puedes contratar control, sobre:

- El operating system y el kernel, incluyendo decisiones de hardening que no siempre son posibles en entornos compartidos.

- El boot path y la configuración de plataforma, según el modelo del servidor y la política del provider.

- Out-of-band management access, idealmente con tráfico IPMI y BMC en una red de management separada que no sea accesible desde el internet público.

- Storage layout, configuración RAID y disk encryption keys.

- Patch timing. Cuando aparece una CVE crítica, tú decides cuándo hace reboot el servidor.

Esa última diferencia fue la que más importó durante el último mes. En una dedicated machine que tú operas, aplicar el kernel patch para una privilege-escalation CVE es una maintenance window que tú planificas. No esperas al host operator, no tienes un blast radius compartido y no hay un second-order outage porque el host hace reboot y tu guest reinicia con él.

El precio de ese control es la responsabilidad. Patching, monitoring, backups, incident response, capacity planning, salvo que compres un managed tier encima, todo eso depende de ti. Dedicated no es la respuesta correcta para un equipo que no tiene, o no quiere construir, una práctica real de operations. Es la respuesta correcta cuando tu workload realmente se beneficia de un stack ownership más profundo: carga base estable, rutas sensibles a latency, requisitos de aislamiento por policy o compliance, o un modelo de security en el que “el kernel es mío” es un requisito duro.

Si no tienes ninguno de esos drivers, dedicated es overhead. Si los tienes, es el único modelo que te da las palancas que necesitas.

Dónde se difuminan las fronteras

En la práctica, las tres categorías se solapan de formas que las páginas comparativas no siempre dejan claras.

Existe managed VPS. También existe unmanaged dedicated. Igual que existe un dedicated server en el que tú mismo ejecutas un hypervisor y alquilas VPS slices a tenants internos. El nombre de la categoría te dice dónde empiezas. No te dice cuál es el acuerdo completo.

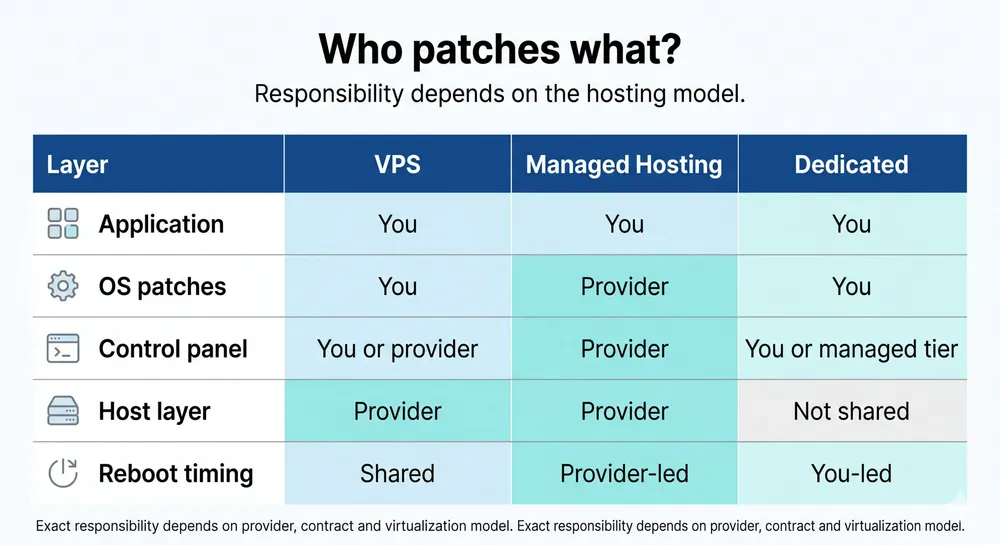

Tres preguntas cortan el marketing:

- ¿Quién controla el kernel? Si la respuesta es “tú”, controlas el guest kernel. Si la respuesta es “el provider”, dependes del provider para esa capa. La respuesta exacta depende del modelo de virtualización.

- ¿Quién aplica el patch? Recorre lo que pasa un sábado por la mañana cuando aparece una CVE crítica. ¿De quién suena el pager? ¿De quién se crea el change ticket?

- ¿De quién es tu blast radius? Si el host se ve comprometido, ¿entras tú en scope? Si el control panel se ve comprometido, ¿entras tú en scope? Las respuestas honestas aquí son más útiles que las listas de features.

Cuando puedes responder esas tres preguntas, puedes ignorar la mayor parte del ruido de las tablas comparativas. El producto que hay debajo tiene una forma, independientemente de la etiqueta que haya en la página de marketing.

La pregunta del patch es la pregunta de decisión

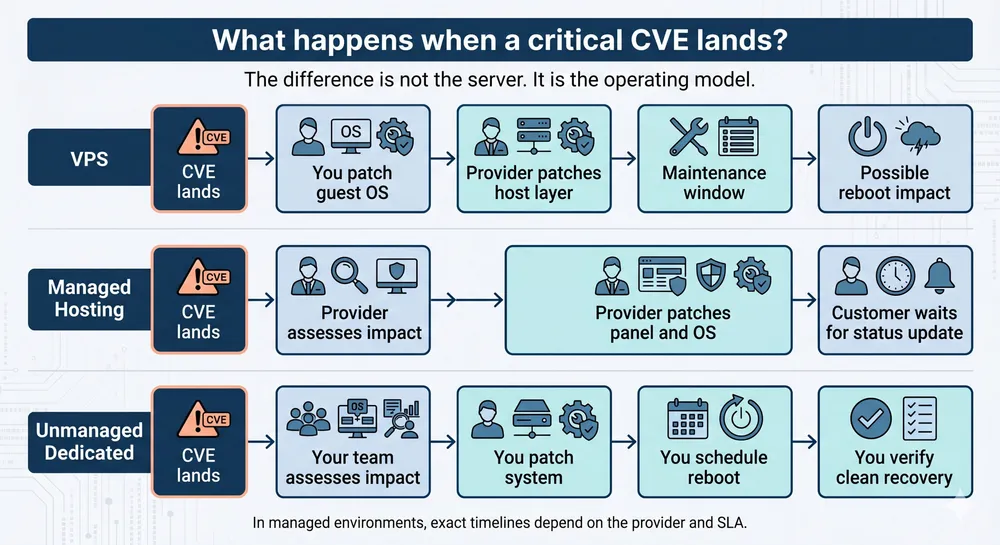

La forma más útil de sentir la diferencia entre los tres modelos es recorrer qué ocurre durante un evento CVE real. El último mes nos dio dos ejemplos claros, un control-panel authentication bypass y una Linux kernel privilege escalation, dentro de un único periodo de 30 días. Ambos acabaron en una lista federal de vulnerabilidades conocidas y explotadas activamente. Ambos tenían exploits funcionales in the wild antes de que los patches estuvieran aplicados en todas partes.

Así se veían los tres modelos cuando llegaron esos advisories.

En un VPS

Dos patch paths a la vez. Tú parcheaste el operating system dentro de tu guest en cuanto tu distribución entregó el kernel actualizado. El provider parcheó la capa de host o virtualización donde estaba afectada y programó host maintenance cuando fue necesario, lo que también podía obligar a tu guest a hacer reboot. Leíste la status page del provider, aceptaste la maintenance window y seguiste adelante. Si tu provider fue lento en programarlo, esperaste.

En managed hosting

El provider parcheó el control panel y el operating system subyacente en su propio calendario. Si estabas con un operator serio, ese calendario fue de horas. Si no, fue de días, o más. Tú miraste la status page y la cola de correo. Cuando el panel mismo era el componente vulnerable, ninguna acción de tu lado podía cerrar antes la ventana. La dependencia es estructural.

En unmanaged dedicated

Tu patch cadence fue tu patch cadence. Aplicaste el kernel update, programaste un reboot en tu maintenance window y verificaste que el sistema volviera limpio. No había un upstream host operator reteniendo la patch window, ni un host compartido cuyo reboot tuvieras que esperar. La otra cara: nadie aplicaba el patch salvo que lo hicieras tú.

En managed dedicated

El acuerdo es exactamente lo que dice tu contrato. Lee el SLA. Los acuerdos managed-dedicated valiosos especifican un response time para KEV-listed CVEs, una patch window definida y un handoff explícito para componentes que el contrato no cubre. Los acuerdos débiles lo dejan ambiguo.

Ninguno de estos resultados es “correcto” en abstracto. Son formas distintas del mismo evento. El modelo correcto para ti es aquel cuya forma encaja con la práctica de operations que realmente ejecutas, no aquel cuya página de marketing suena más tranquilizadora.

Cómo elegir, honestamente

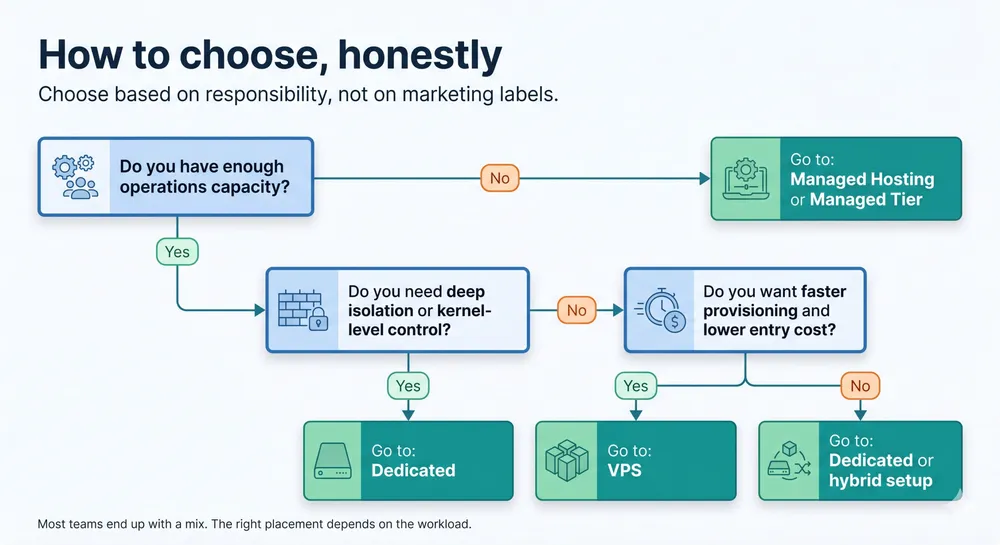

Tres preguntas honestas te llevan más lejos que cualquier tabla comparativa.

- ¿Cuánto tiempo de operations tienes realmente?

No cuánto te gustaría tener. Cuánto tiempo puede dedicar tu equipo de forma sostenible a patching, monitoring, backups e incident response en una semana normal. Sé honesto. Elegir un modelo que exige más operations de las que puedes entregar es la forma en que los equipos acaban en titulares.

- ¿Cuál es tu tolerancia al blast radius?

Si un host compromise te pone en scope, ¿es aceptable para este workload? Para un entorno interno de staging, a menudo sí. Para un sistema que procesa datos sensibles de clientes bajo un régimen regulatorio, a menudo no.

- ¿Cuánta paciencia tienes para el calendario de otros?

En VPS y managed hosting, tu patch timing es en parte el del provider. En dedicated, es mayoritariamente tuyo, dentro de los límites del contrato y la facility. ¿Qué restricción te molesta menos cuando algo urgente aparece a las 02:00?

La mayoría de equipos necesita una mezcla. Un SaaS pequeño podría ejecutar su sitio público de marketing en managed hosting, sus application servers en VPS y su base de datos principal en una dedicated machine donde I/O latency y patch timing importan. Una plataforma en crecimiento podría invertir eso más adelante. No hay una única respuesta correcta. Hay una colocación correcta para cada workload, y esas colocaciones cambian con el tiempo.

Dónde encaja Worldstream

Worldstream ofrece dedicated servers y colocation desde nuestro propio centro de datos en los Países Bajos, con flat-rate bandwidth y una red que operamos end-to-end nosotros mismos. La capa de hardware es nuestra. El operating system, el kernel y todo lo que está por encima son tuyos, salvo que elijas una capa managed encima. Ese es el acuerdo sobre el que siempre hemos sido transparentes.

También lanzaremos pronto un producto VPS. Ese modelo es distinto de dedicated por diseño: hardware compartido, provisioning más rápido, precio de entrada más bajo. También ahí seremos transparentes sobre lo que incluye el acuerdo y lo que no. Un VPS no es un dedicated server más pequeño, y no vamos a fingir que lo es. Es un producto distinto para un trabajo distinto, y la decisión entre ambos debe ser deliberada, no automática.

Si la forma de tu workload exige un stack ownership más profundo, dedicated es la elección correcta. Si tu workload exige una máquina Linux controlable con costes mensuales previsibles y sin hardware lifecycle, VPS será la elección correcta. Si quieres que otra persona gestione la mayor parte de las operations por encima, el managed tier es la capa que encaja. El punto es elegir el modelo cuyo acuerdo puedas aceptar en un martes tranquilo, y también el sábado por la mañana en que aparece una CVE.

La idea central

VPS, managed hosting y dedicated servers no son tres puntos en una única escala de calidad. Son tres acuerdos distintos sobre quién controla qué parte del stack, quién aplica qué patch y de quién es cada blast radius.

Los eventos del último mes no cambiaron cuál es el mejor modelo. Hicieron visible el acuerdo que cada modelo siempre había tenido. Los operators que salieron limpios no fueron los que tenían el plan de hosting más caro. Fueron los que entendieron qué les daba su plan de hosting, qué no les daba, y operaron en consecuencia.

Solid IT. No Surprises. Eso empieza por saber exactamente qué has comprado.